คู่มือการปิด SMB แบบง่าย เพื่อป้องกันมัลแวร์เรียกค่าไถ่

⚠️ สิ่งที่ควรทราบก่อนเริ่มต้น

การปิด SMB จะส่งผลต่อการแชร์ไฟล์ในเครือข่าย ควรแจ้งผู้ใช้งานทุกคนก่อนดำเนินการ

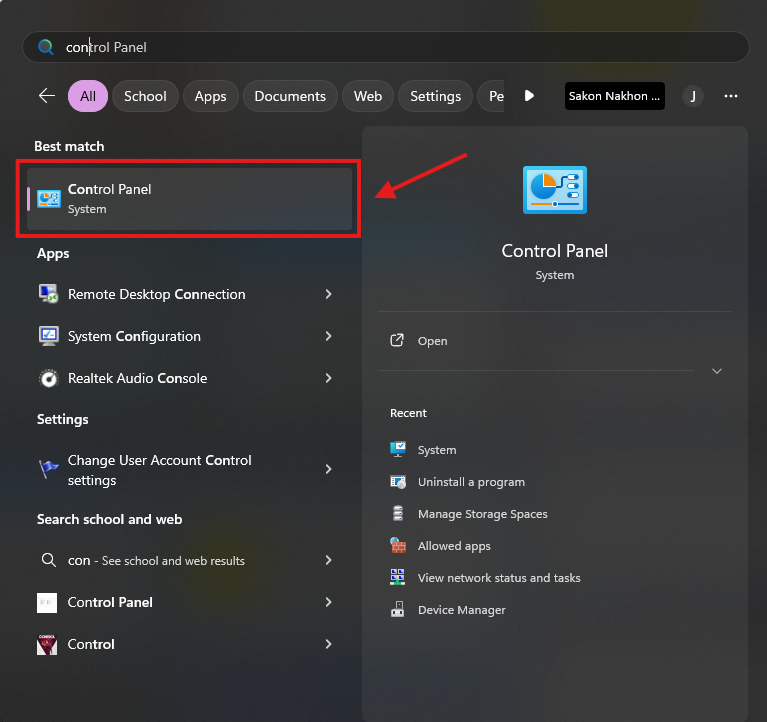

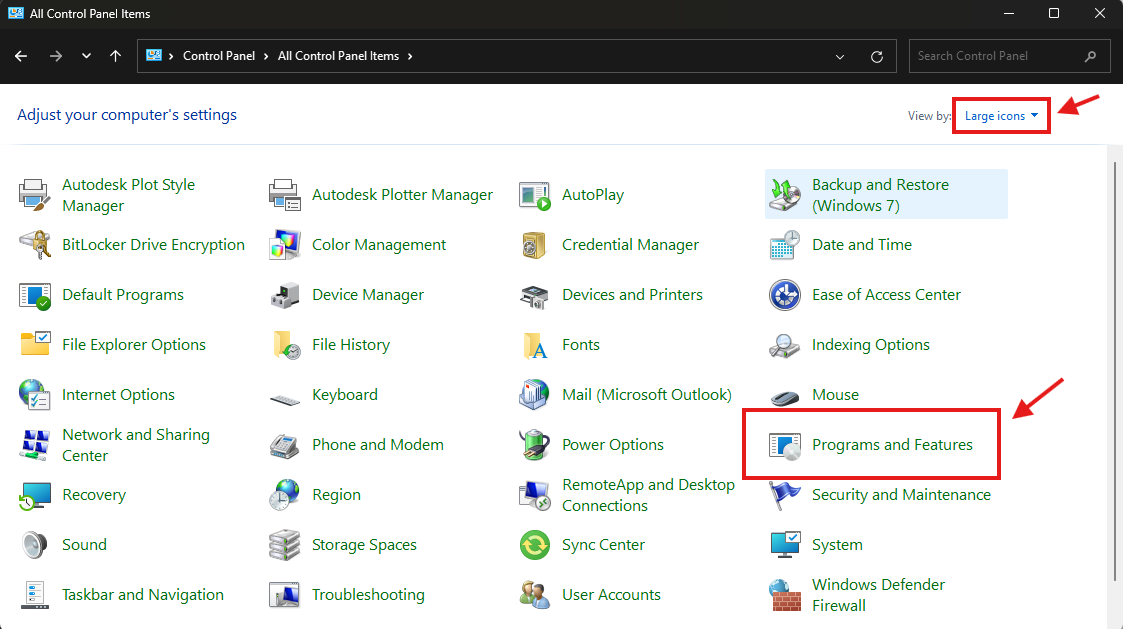

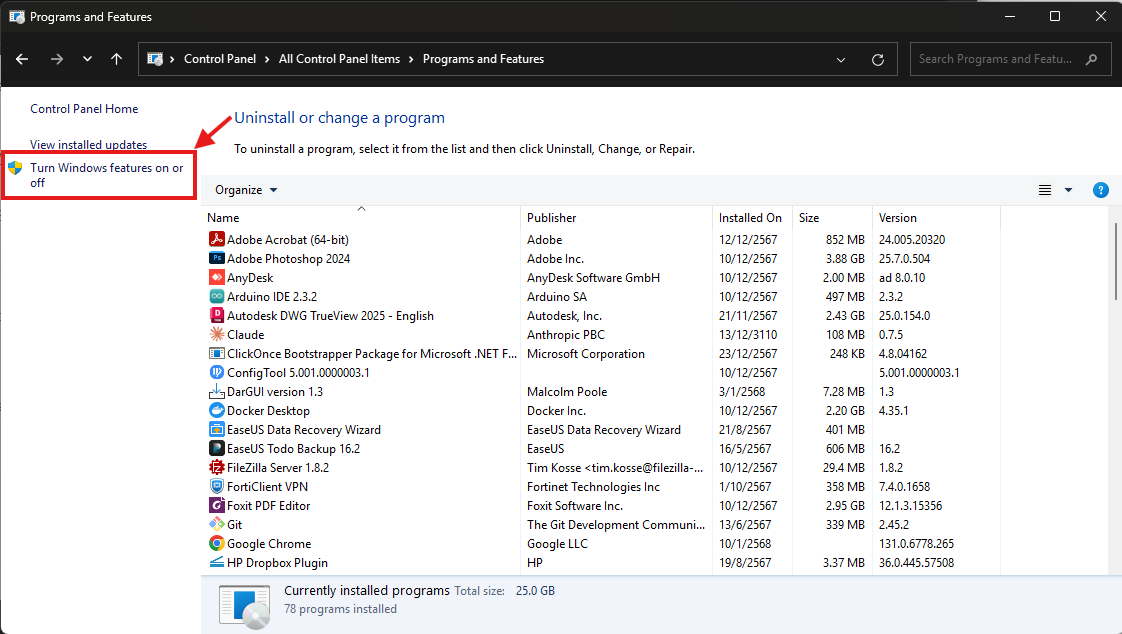

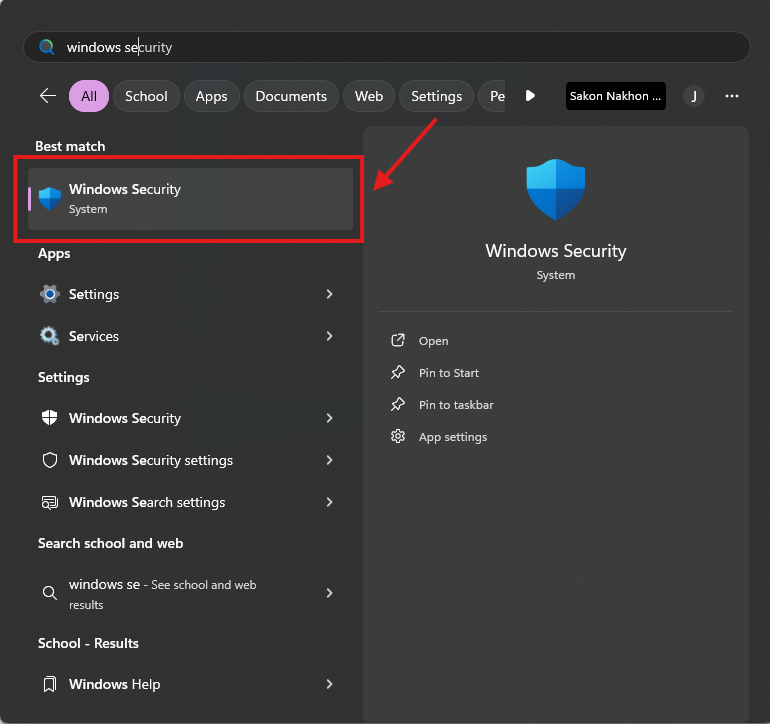

ขั้นตอนที่ 1: เปิดโปรแกรม Windows Features

เริ่มจากการเปิดหน้าต่างจัดการคุณสมบัติ Windows:

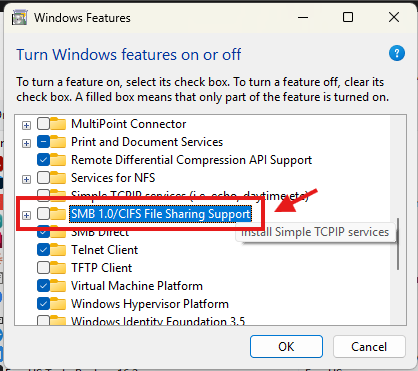

ขั้นตอนที่ 2: ปิดการใช้งาน SMB 1.0

ในหน้าต่าง Windows Features:

- เลื่อนหา “SMB 1.0/CIFS File Sharing Support”

- นำเครื่องหมายถูกออกจากช่อง

- คลิก OK เพื่อยืนยัน

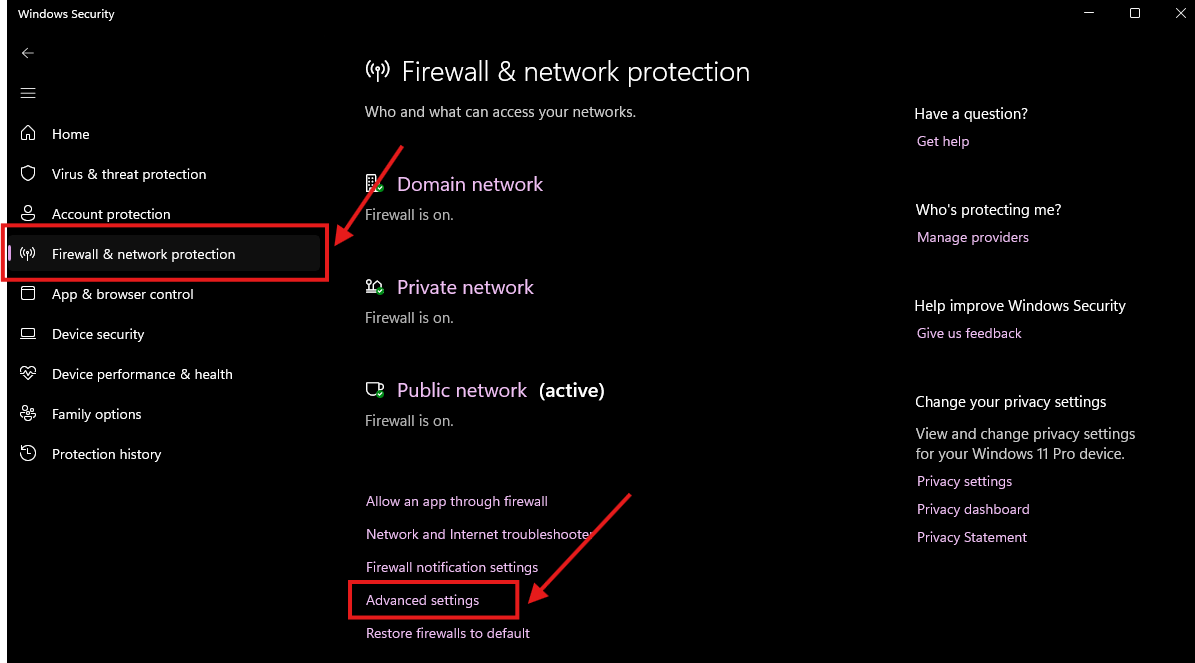

ขั้นตอนที่ 3: ตั้งค่า Windows Defender Firewall

เปิดการตั้งค่า Firewall:

ในหน้า Advanced settings:

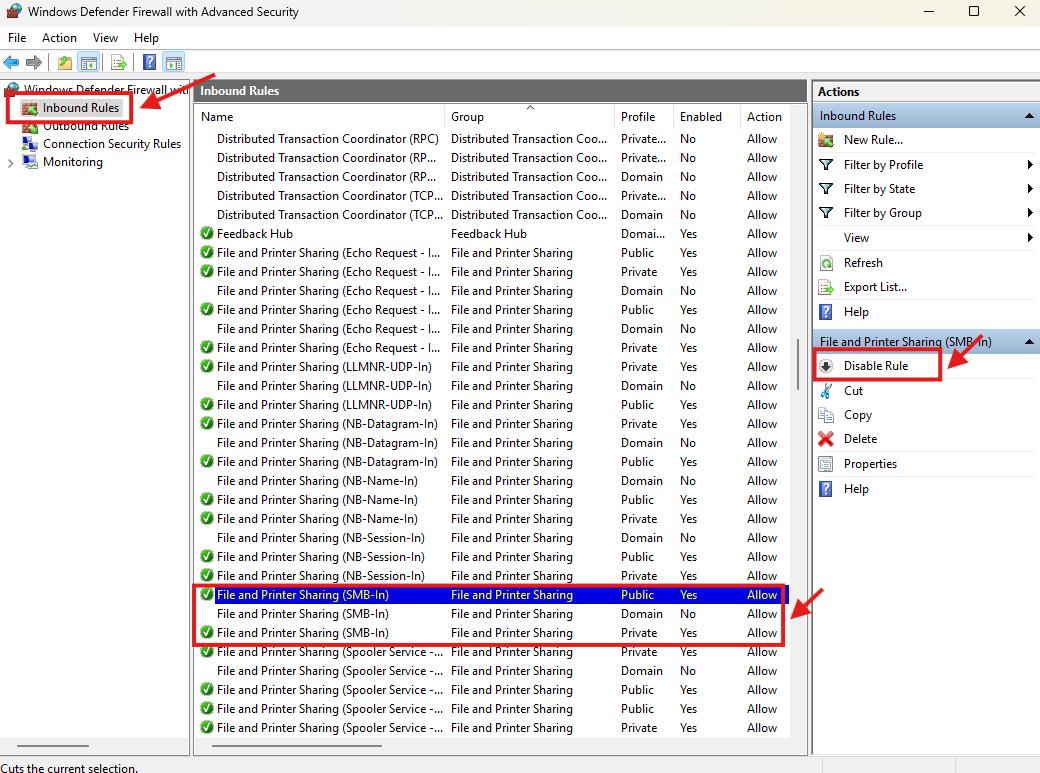

- คลิกที่ “Inbound Rules”

- หากเห็นกฎที่เกี่ยวกับ “File and Printer Sharing (SMB-In)” ให้คลิกขวาและเลือก “Disable Rule”

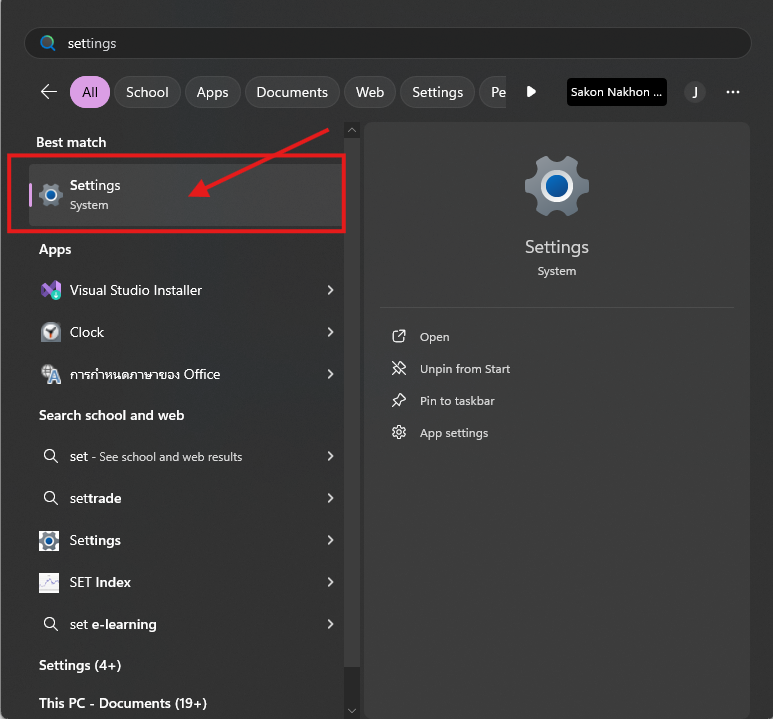

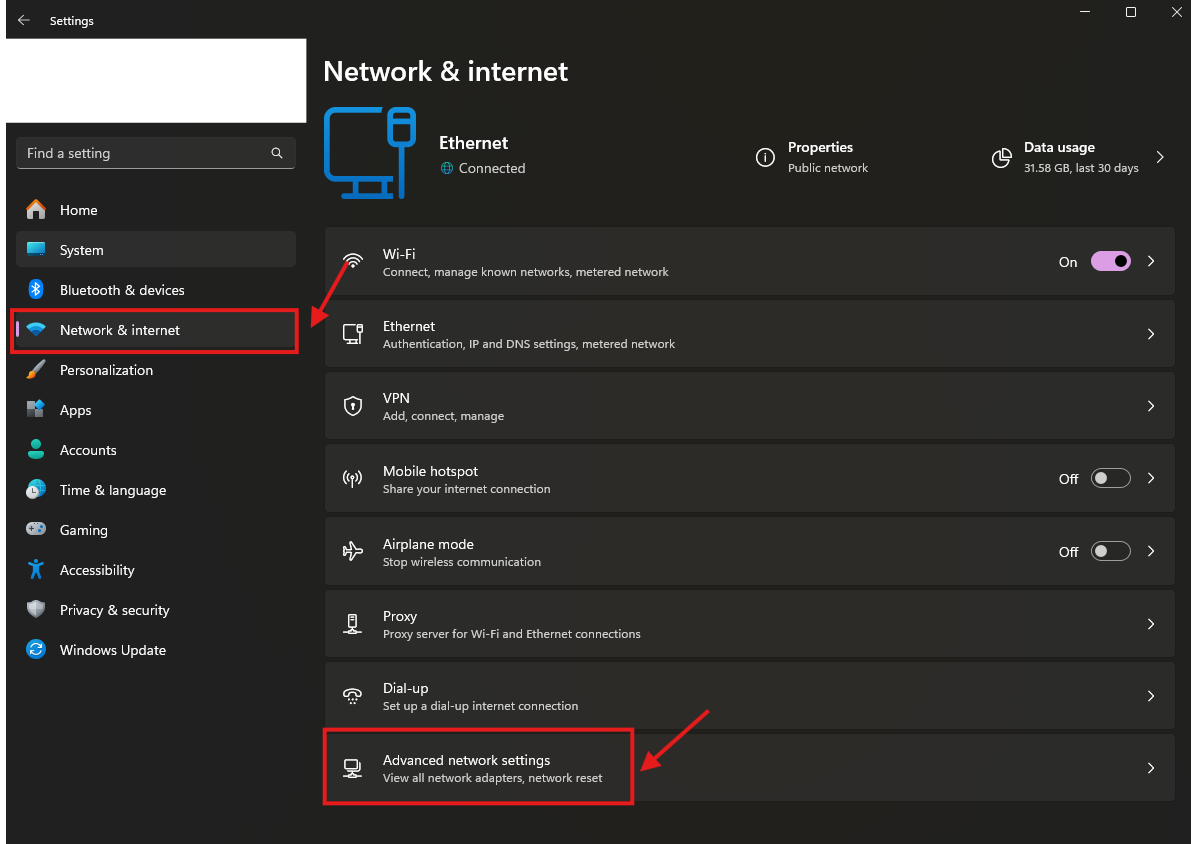

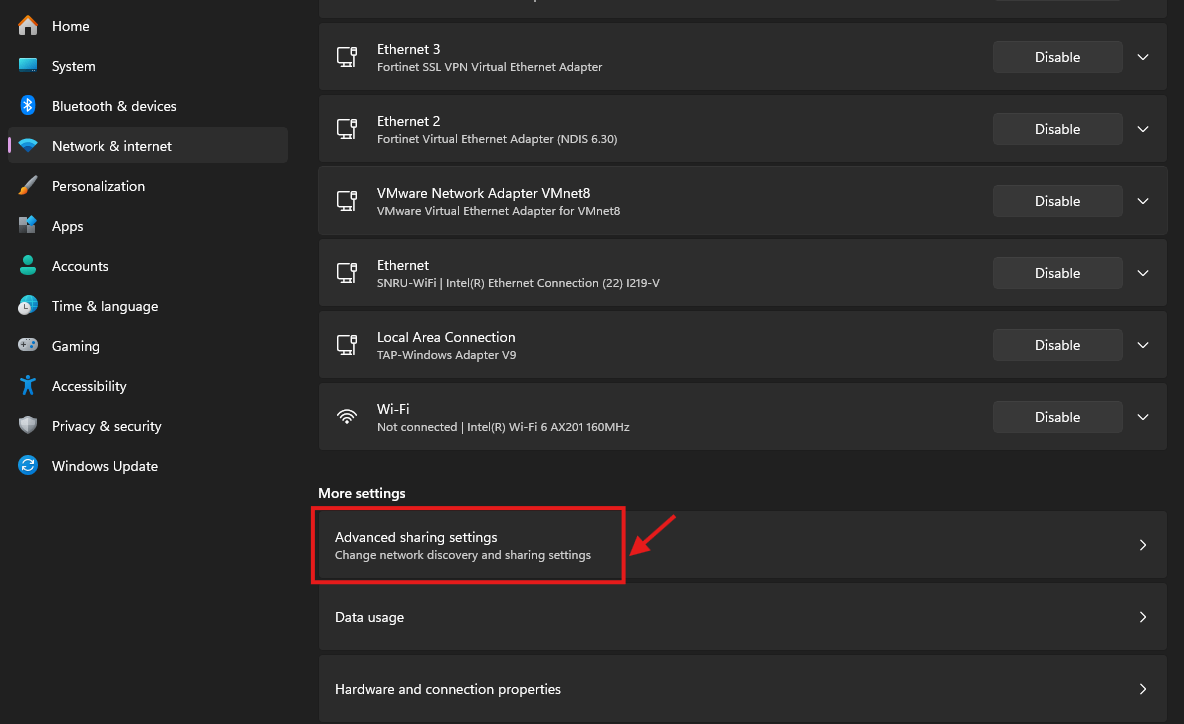

ขั้นตอนที่ 4: ปิดการแชร์ไฟล์ทั่วไป

ตั้งค่าการแชร์ขั้นสูง:

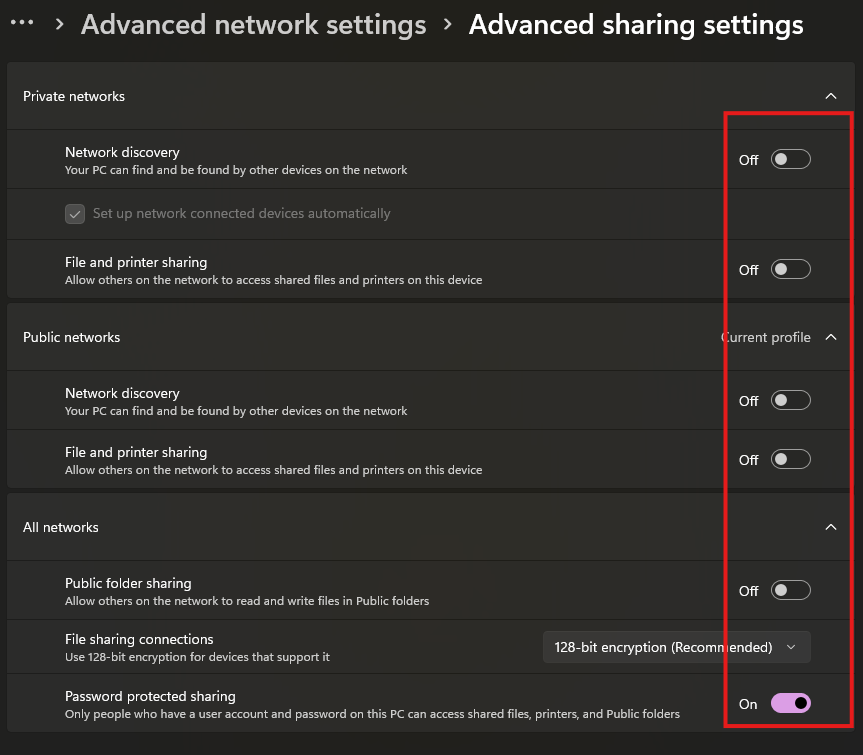

ปรับการตั้งค่าดังนี้:

- ปิด “Turn on file and printer sharing”

- ปิด “Turn on network discovery”

- เลือก “Turn off password protected sharing”

ขั้นตอนที่ 5: ตรวจสอบการตั้งค่า

ยืนยันว่าการตั้งค่าทั้งหมดมีผล:

- รีสตาร์ทเครื่องคอมพิวเตอร์

- ทดสอบว่าไม่สามารถเข้าถึงแชร์ไฟล์จากเครื่องอื่นได้

- ตรวจสอบว่าไม่มีไอคอนแชร์ไฟล์ปรากฏในโฟลเดอร์

คำแนะนำเพื่อความปลอดภัยเพิ่มเติม

- ติดตั้งและอัพเดทโปรแกรมป้องกันไวรัสเสมอ

- สำรองข้อมูลสำคัญไว้ในที่ปลอดภัย

- หากจำเป็นต้องแชร์ไฟล์ ให้ใช้บริการ Cloud ที่น่าเชื่อถือแทน

- อัพเดท Windows ให้เป็นเวอร์ชันล่าสุดเสมอ

คู่มือการปิด SMB เพื่อป้องกันมัลแวร์เรียกค่าไถ่

⚠️ คำเตือนสำคัญ

การปิด SMB อาจส่งผลกระทบต่อการแชร์ไฟล์ในเครือข่าย กรุณาตรวจสอบการใช้งานและแจ้งผู้ใช้งานก่อนดำเนินการ

ขั้นตอนที่ 1: ตรวจสอบเวอร์ชัน SMB ที่เปิดใช้งาน

เปิด PowerShell แบบ Administrator และใช้คำสั่ง:

ขั้นตอนที่ 2: ปิด SMB v1

SMB v1 เป็นโปรโตคอลเก่าที่มีความเสี่ยงสูง ควรปิดโดยใช้คำสั่ง:

หมายเหตุ: Windows 10 และ Windows Server 2016 ขึ้นไปจะปิด SMB v1 โดยค่าเริ่มต้น

ขั้นตอนที่ 3: กำหนดค่าความปลอดภัย SMB

เพิ่มความปลอดภัยด้วยการเปิดใช้การเข้ารหัสและการลงชื่อเข้าใช้แบบปลอดภัย:

ขั้นตอนที่ 4: จำกัดพอร์ต SMB

ตั้งค่า Windows Firewall เพื่อจำกัดการเข้าถึงพอร์ต 445:

ขั้นตอนที่ 5: ตรวจสอบการตั้งค่า

ยืนยันการตั้งค่าทั้งหมดด้วยคำสั่ง:

คำแนะนำเพิ่มเติม

- สำรองข้อมูลสำคัญอย่างสม่ำเสมอ

- อัพเดท Windows และโปรแกรมป้องกันไวรัสให้เป็นเวอร์ชันล่าสุด

- ใช้ระบบ Access Control Lists (ACLs) เพื่อจำกัดการเข้าถึงแชร์ไฟล์

- พิจารณาใช้ VPN สำหรับการเข้าถึงระยะไกล

คู่มือป้องกันมัลแวร์เรียกค่าไถ่ (Ransomware)

มัลแวร์เรียกค่าไถ่คืออะไร?

มัลแวร์เรียกค่าไถ่เป็นโปรแกรมไม่พึงประสงค์ที่เข้ารหัสไฟล์ในเครื่องคอมพิวเตอร์ของเหยื่อ ทำให้ไม่สามารถเข้าถึงข้อมูลได้ ผู้โจมตีจะเรียกร้องค่าไถ่ (มักเป็นสกุลเงินดิจิทัล) เพื่อส่งกุญแจถอดรหัสให้กับเหยื่อ

วิธีการแพร่กระจาย

- อีเมลฟิชชิ่งที่มีไฟล์แนบหรือลิงก์อันตราย

- ช่องโหว่ในซอฟต์แวร์ที่ไม่ได้อัปเดต

- การดาวน์โหลดซอฟต์แวร์ปลอม

- การใช้ Remote Desktop Protocol (RDP) ที่ไม่ปลอดภัย

- การแพร่กระจายผ่านเครือข่ายที่มีการเปิด SMB port ไว้

วิธีป้องกัน

การสำรองข้อมูล

- สำรองข้อมูลสำคัญอย่างสม่ำเสมอ

- เก็บข้อมูลสำรองแยกออกจากระบบหลัก

- ทดสอบการกู้คืนข้อมูลเป็นระยะ

การอัปเดตระบบ

- อัปเดตระบบปฏิบัติการและซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุดเสมอ

- เปิดใช้งาน auto-update เมื่อเป็นไปได้

การรักษาความปลอดภัยเครือข่าย

- ปิดพอร์ตที่ไม่จำเป็น โดยเฉพาะ SMB (พอร์ต 445)

- ใช้ไฟร์วอลล์และกำหนดกฎการเข้าถึงที่เข้มงวด

- เปิดใช้การแบ่งแยกเครือข่าย (Network Segmentation)

การฝึกอบรมผู้ใช้

- ให้ความรู้เรื่องการระวังอีเมลหลอกลวง

- ไม่เปิดไฟล์แนบหรือคลิกลิงก์ที่น่าสงสัย

- ใช้รหัสผ่านที่ซับซ้อนและไม่ซ้ำกัน

การใช้ซอฟต์แวร์ป้องกัน

- ติดตั้งโปรแกรมป้องกันไวรัสที่อัปเดตฐานข้อมูลสม่ำเสมอ

- ใช้โซลูชันความปลอดภัยแบบครบวงจร

- เปิดใช้งานการป้องกันการเข้าถึงแบบ Zero Trust

การจัดการสิทธิ์ผู้ใช้

- จำกัดสิทธิ์ admin เฉพาะผู้ที่จำเป็น

- ใช้หลักการให้สิทธิ์น้อยที่สุดที่จำเป็น

- ตรวจสอบและยกเลิกสิทธิ์ที่ไม่ได้ใช้งาน

หากถูกโจมตี

- ตัดการเชื่อมต่อเครือข่ายทันที

- แจ้งทีม IT หรือผู้เชี่ยวชาญ

- ไม่จ่ายค่าไถ่ (เพราะไม่รับประกันว่าจะได้ข้อมูลคืน)

- แจ้งความกับเจ้าหน้าที่ที่เกี่ยวข้อง

- กู้คืนระบบจากข้อมูลสำรอง

สรุป

การป้องกันที่ดีที่สุดคือการเตรียมพร้อมและมีแผนรับมือที่ชัดเจน โดยเน้นการป้องกันเชิงรุกมากกว่าการแก้ปัญหาหลังถูกโจมตี